我一直认为漏洞挖掘的根本在于信息收集,如:子域名,隐藏的接口,隐藏的参数等等。下面我将分享一次通过发现隐藏的参数从而实现任意用户登录的经历。

漏洞背景

一次众测项目,授权对目标子域进行渗透,我们称目标为target.com。

漏洞挖掘过程

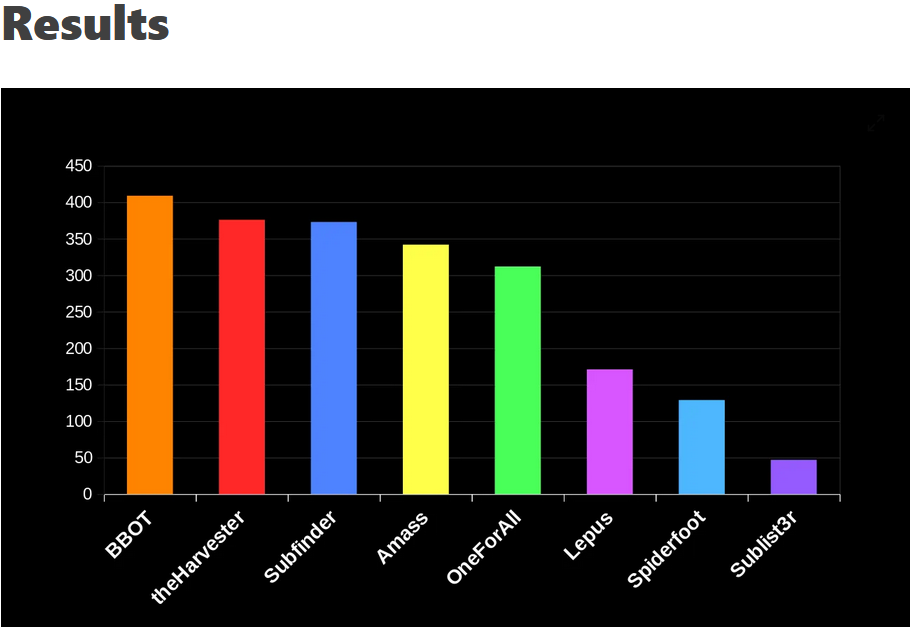

使用bbot对目标子域进行收集,关于子域名收集,推荐一篇很好的文章,文章地址:https://blog.blacklanternsecurity.com/p/subdomain-enumeration-tool-face-off,其中比较了业界顶级子域枚举工具。

我们得到一个这样一个存活的域名:big-data.target.com。对于这样的域名,我一般使用fuzzdomain对其进行类似域名的爆破,设置如下。

我们得到一个这样一个存活的域名:big-data.target.com。对于这样的域名,我一般使用fuzzdomain对其进行类似域名的爆破,设置如下。

我们爆破出这样一个域名:manage-data.target.com,其开放了443端口,访问页面为一个登录框。

由于页面无防暴力破解机制,对其进行暴力破解,未成功爆破出账号密码,但是由于存在用户名枚举,我们成功爆破出一个cadmin的账户。

观察一下登录的报文,如下:{"username":"cadmin","password":"123456"}

,此时将123456改为true,对password参数进行暴力破解,字典为自己收集的英文单词字典。

成功爆破出一个参数soap,其返回包成功返回了其用户名密码。

为什么会有这样的思路,因为在此之前我挖到过不少的任意用户登录,我将其参数对比了一下,其中大多的参数都包含用户名,另一个参数大多不同,但其参数值大多为ture,1,或为0。

厂商反馈

获得最高评级以及4000元的漏洞赏金。

总结

2023年,我会继续研究新的漏洞挖掘思路并分享给大家,希望与各位师傅共勉。